هک کردن پسورد اکتیو دایرکتوری

هک کردن پسورد اکتیو دایرکتوری

سلام در این آموزش شما نحوه حذف کردن رمز اکتیو دایرکتوری را بدون استفاده از هیچ نرم افزار خاصی یاد میگیرید، برای شروع نیاز به یک رسانه Bootable دارید که بتوانید محیط Command Prompt را در آن اجرا کنید، مثل DVD ویندوز 7 یا 8 و …، در این آموزش من از DVD ویندوز 7 استفاده میکنم. (در کل هر رسانه ای که با آن بتوانید فایلهای سیستمی ویندوز را بدون مجوز ویندوز ویرایش کنید.)

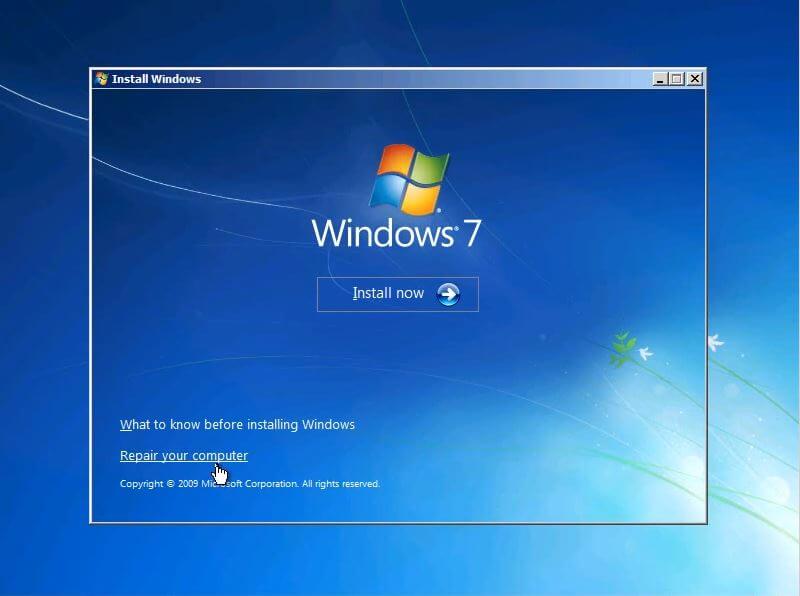

1- پس از انتخاب رسانه که دارای قابلیت اجرای CMD میباشد دستگاه خود را توسط آن Boot کنید.

2 – به قسمت REPAIR سیستم وارد شوید.

روی گزینه Repair کلیک کنید

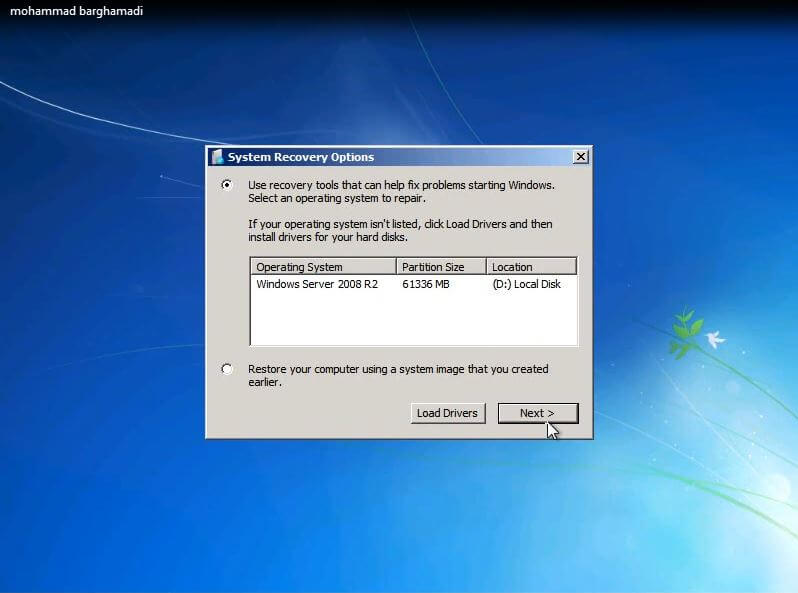

روی گزینه Next کلیک کنید

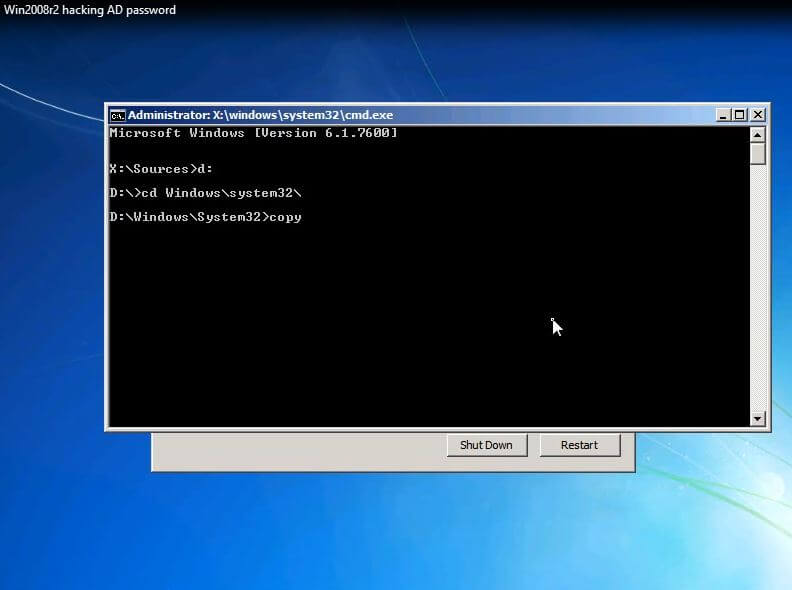

3 – دستورات زیر رو تایپ می کنیم که براتون توضیح می دم.

الف – وارد DRIVE سیستم عامل می شیم که می خواهیم پسورد شو دور بزنیم. برای مثال DRIVE سیستم عامل من C می باشد. با دستور

:C

ب – حالا باید وارد دایرکتوری WINDOWS/SYSTEM32 بشیم. برای این کار از دستور

CD /WINDOWS/SYSTEM32

با دستور :C وارد درایو شوید و با دستور CD وارد دایرکتوری /windows/system32 شوید.

پ – حالا باید فایل OSK.EXE رو تغییر نام بدیم چرا؟ برای این که از طریق این کار جای دو فایل رو با هم عوض کنیم با چی ؟ CMD.EXE چرا ؟ چون نگاه کنیم 🙂 .

ت – از دستور زیر استفاده می کنیم.

REN OSK.EXE OSK.EXE-BACKUP & COPY CMD.EXE OSK.EXE

{خوب دستور بالا در واقع دو تا دستور است، یکی برای تغییر نام و دیگری برای کپی برداری از فایل CMD.EXE با نام OSK.EXE.}

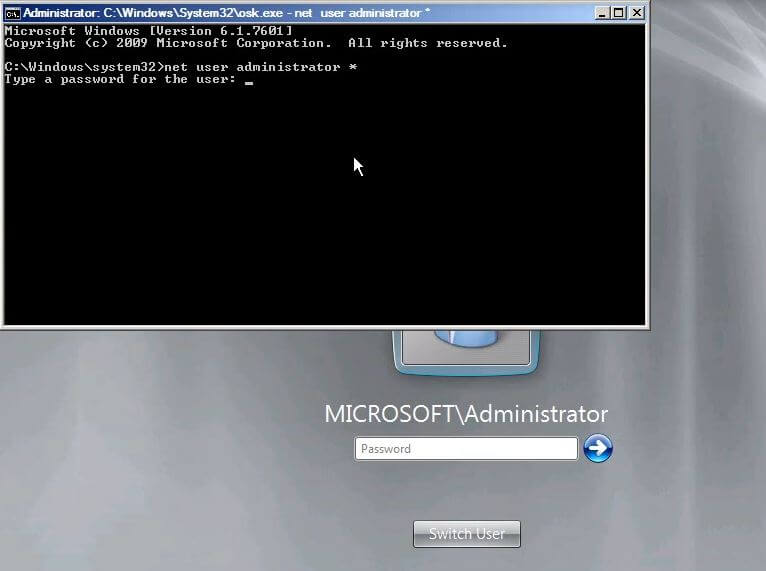

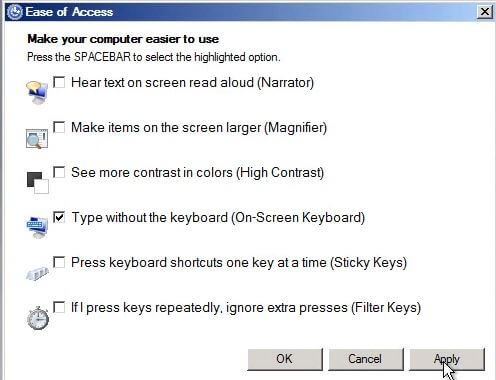

4 – سیستم رو ریستارت می کنیم بعد وارد سیستم عامل میشیم و بعد از گزینه سمت چپ پایین EASE AND ACCESS رو انتخاب می کنیم. و بعد روی گزینه ON SCREEN KEYBOARD کلیک می کنیم. چی شد ؟؟

5 – خوب دیدی همین طور که می بینی CMD برات اجرا شده ، می تونی هر کاری که بخوای انجام بدی، با دستور زیر می تونی پسورد رو برداری:

NET USER {USERNAME} {NEWPASSWORD} OR NET USER {USERNAME} *

حالا هر کاری دوست داری انجام بده

به همین سادگی، به همین خوشمزه گی. 🙂

برای دانلود مقاله هک اکتیو دایرکتوری اینجارا کلیک کنید

12 پاسخ به “هک کردن پسورد اکتیو دایرکتوری”

فقط همین ی اموزش هکُ دارید؟؟

سلام امیر جان ، چشم چون شما گفتید سعی می کنم باز هم درست کنم ، زمینه مورد نظر رو بگید تا در اسرع وقت براتون بزارم

بازم مثل همیشه عالی سایتتون محشره واقعا مطالبش به دردم خورد خیلی ممنون و مرسی

ممنونم محمد جان 🙂

اگه هک اینستا بذارید ممنونم…یا اگه خصوصیه ایدی تلگراممه..بیاید هرچقدرم بخواید هزینه میکنم…

متاسفانه هک اینستا ندارم 🙂

با سلام و خسته نباشید خدمت شما

از سایت خیلی خوبتون بسیار متشکرم

از این آموزش بسیار عالی واقعا ممنونم خیلی استفاده کردم خیلی عالی بود بازم تشکر می کنم.

با تشکر از شما

علیک سلام

ممنونم از لطف و محبت تون 🙂

بسیار عالی، باعث خوشحالی که برای شما مثمر ثمر واقع شد.

موفق و سربلند باشید.

با سلام به شما

سایت بسیار خوبی دارید، بهتون تبریک میگم.

سوال

در مورد ویندوز سرور 2016 هم اگر امکانش هست و همینطور ویندوز 10 میتوانید آموزش بدید.(در مورد مباحث امنیتی)

مثلا ویندوز سرور کاملا به پاورشل اعتماد دارد. آیا از طریق پاورشل کسی میتواند به سرور دسترسی پیدا کند؟

چونکه ما به عنوان مدیر شبکه این اجازه رو به یوزر نمیدیم که به سرور فیزیکی نزدیک بشه از طرفی هم کسی که در گروه ادمین ها نباشه پرمیژن برای دسترسی به سرور از طریق ریموت ندارد و اگر کسی شیطونی کنه ما متوجه میشویم. حالا آیا امکان دارد با تمام این تمهیدات باز هم یوزر بدون شناخته شدن بتونه به سرور نفوذ کنه؟

سلام امید جان

ممنون از نگاه پر محبت تون

اولا ازتون بابت تاخیر در پاسخگویی عذرخواهی میکنم، خیلی وقت بود حوصله تی ام ال رو نداشتم 🙂

این چیزی که شما گفتید تا حد زیادی از نفوذ یک هکر به ویندوز سرور جلوگیری میکنه، اما به طور کلی نمیشه تنها روی همین موارد برای حفظ امنیت ویندوز سرور تکیه کرد.

اگر امنیت رو از لایه فیزیک تا اپلیکیشن به درستی تنظیم و پیکربندی کرده باشید (با فرض اینکه هیچ ضعف امنیتی وجود نداشته باشه) بازهم در سطح بالاتر از لایه اپلیکیشن امکان نفوذ وجود داره، (مهندسی اجتماعی)

با جمع اوری اطلاعات از کاربر ها و سوء استفاده از دسترسی اونها، خیلی ساده میشه همه مراحلی که برای حفظ امنیت یک شبکه چیده شده رو دور زد.

اگر کاربر بیشتر از مدیر شبکه به مباحث امنیت شبکه مسلط باشه، بدون شک نگاهش بلند تره و میتونه این مسیر رو با بارگذاری یک اسکریپت ساده در شبکه دور بزنه. (استفاده از اسکریپت برای مثال بود)

سلام شما اکتیو رو هک نکردین شما ادمین لوکال ویندزو شدین نه ادمین اکتیو دایرکتوری

لطفا اگر اشتباه میکنم بگین ؟

سلام عزیز، فرقی نداره

وقتی به ادمین دسترسی داریم میتونیم حسابها و گروه های کاربری اکتیو دایرکتوری رو هم مدیریت کنیم